Awareness-Training Zur Einhaltung Der DSGVO Benutzen

Die Einführung der DSGVO in der EU hat auf kleine wie große Unternehmen viele und weitreichende Auswirkungen gehabt. In vielen Unternehmen herrscht nach wie vor Unsicherheit darüber, wie genau die DSGVO in die täglichen Abläufe zu integrieren ist. Zudem kann die Nichteinhaltung der DSGVO schwerwiegende Folgen haben, von empfindlichen Geldstrafen bis hin zu massiven Sicherheitslücken. Daher ist es wichtig, dass alle im Unternehmen wissen, wie im Arbeitsalltag mit Daten umzugehen ist. In diesem Blog soll es darum gehen, inwieweit Bewusstseinsschulungen sich bei der Einhaltung der DSGVO als nützlich erweisen können.

Inhaltsverzeichnis

-

Die DSGVO sorgt noch immer für reichlich Verwirrung

-

Viele Dinge fallen unter die personenbezogenen Daten

-

Nicht alle personenbezogenen Daten sind gleich: gewöhnliche vs. sensible personenbezogene Daten

-

Die meisten Datenlecks kommen aufgrund menschlicher Fehler zustande, doch das muss nicht so sein

-

Awareness-Training: dein Team zu deiner stärksten Abwehr machen

-

Awareness-Training hilft dir bei der Einhaltung der DSGVO und weiteren Cyber-Sicherheitszertifikaten

-

Awareness-Training kann auf verschiedene Weisen implementiert werden

Die DSGVO sorgt noch immer für reichlich Verwirrung

Die DSGVO wurde im Mai 2018 von der EU eingeführt, um Verbraucher besser darüber zu informieren, wie ihre personenbezogenen Daten verwendet werden und um bessere Datenverarbeitung und besseren Datenschutz in Unternehmen durchzusetzen.

Deshalb hat die DSGVO viele Vorschriften eingeführt, die die Verarbeitung personenbezogener Daten und das Verhindern von Sicherheitslücken regeln. Diese Vorschriften werden unter Androhung hoher Geldstrafen für Unternehmen im Falle der Nichteinhaltung durchgesetzt.

Obwohl die DSGVO mittlerweile seit über 2 Jahren in Kraft ist, sind Viele nach wie vor im Unklaren darüber, was daraus für sie und ihr Unternehmen folgt. Zum Beispiel kann noch Unklarheit darüber herrschen, was personenbezogene Daten ausmacht, was eigentlich gute Praktiken zur Datenverarbeitung sind oder welche Folgen es haben kann, die DSGVO nicht einzuhalten.

Schon die DSGVO durchzusetzen und IT-Experten zu haben, die diesbezüglich auf dem Laufenden bleiben, ist mit großem Aufwand verbunden, da ist es nur normal, dass viele Teammitglieder sich ein bisschen verloren vorkommen, wenn es darum geht, wie sie im Rahmen ihrer Arbeit mit der DSGVO und personenbezogenen Daten umgehen sollen.

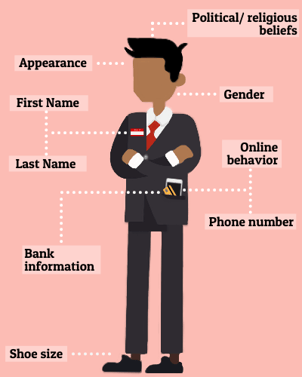

Wir wollen einmal veranschaulichen, wie verwirrend personenbezogene Daten sein können. Viele wissen wahrscheinlich nicht genau, was personenbezogene Daten eigentlich bedeutet – außer, dass es sich um Informationen zu einer Person handelt. Es wird schnell kompliziert, wenn man anfängt Fragen zu stellen wie: Zählt deine Schuhgröße zu den personenbezogenen Daten? Und wie ist es mit deiner Haarfarbe?

|

Personenbezogene Daten sind viele Dinge, und es kann unklar sein, was genau darunterfällt und was nicht. So gut wie jede Person in deinem Unternehmen kommt jedoch täglich mit personenbezogenen Daten in Berührung, daher ist es wichtig, dass sie verstehen, was das ist. |

Wir wollen personenbezogene Daten hier kurz definieren. Jede Menge mehr dazu kannst du in einigen unserer anderen Blogeinträge finden.

Die DSGVO definiert personenbezogene Daten als:

“Informationen, die sich auf eine identifizierte oder identifizierbare natürliche Person beziehen”

Mit anderen Worten: Jegliche Information, die von einer bestimmten Person handelt oder zu einer bestimmten Person führt, zählt zu den personenbezogenen Daten.

Wie du dem Bild entnehmen kannst, fallen viele Dinge unter die personenbezogenen Daten! Selbst die Schuhgröße und Haarfarbe können dazu zählen. Sicherlich fallen dir viele weitere Dinge ein, die hier nicht abgebildet sind.

Es ist wichtig anzumerken, dass personenbezogene Daten nicht nur Text umfassen. Eine Tonaufnahme, ein Foto oder ein Video mit identifizierbaren Informationen zählen ebenfalls zu den personenbezogenen Daten.

Weiterlesen: Bilder und Videos online stellen

Leider endet die Verwirrung damit nicht. Personenbezogene Daten können darüber hinaus in zwei Kategorien unterteilt werden, je nach Sensibilität der Information. Es ist wichtig, dass dein Team sensible personenbezogene Daten zu erkennen weiß, da für deren Verarbeitung strengere Regeln gelten. Das liegt daran, dass ein Verstoß bei solch sensiblen Daten weitreichendere Folgen für die Betroffenen haben könnte. Er könnte beispielsweise zu Diskriminierung oder Gewaltandrohung führen.

Gewöhnliche personenbezogene DatenBeispiele:

Die Verarbeitung erfordert nicht unbedingt eine Zustimmung, man muss jedoch umsichtig sein und gesunden Menschenverstand walten lassen. |

Besondere Kategorien personenbezogener DatenBeispiele:

Dies sind sensible personenbezogene Daten, deren Verarbeitung besonderer Sorgfalt bedarf – und oftmals einer Einwilligung. |

|

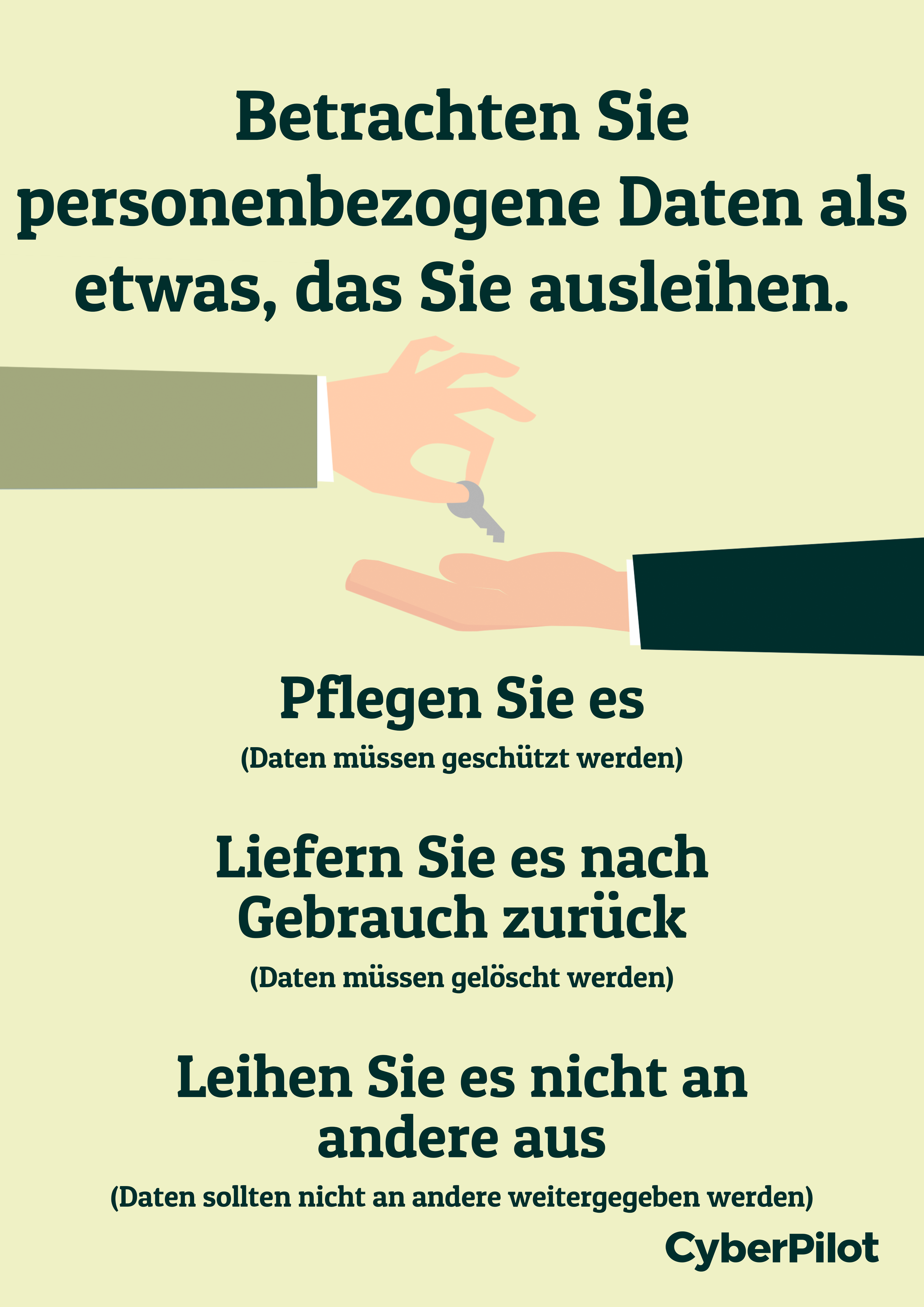

Eine gute Methode, sich zu merken, wie personenbezogene Daten verarbeitet werden sollten, ist, sie sich als etwas vorzustellen, das man sich von einem Freund leiht, wie auf diesem Poster hier dargestellt. Du kannst dieses und andere Poster hier herunterladen. |

Jetzt weißt du, was personenbezogene Daten sind. Außerdem weißt du, dass es wichtig ist, personenbezogene Daten sicher zu verarbeiten. Die entscheidende Frage lautet natürlich: Wissen alle anderen im Unternehmen das auch? Und wenn ja, wissen sie damit umzugehen?

Es ist allerdings äußerst wichtig, dass dieses Wissen nicht ausschließlich in der IT-Abteilung ruht, sondern dass die gesamte Belegschaft des Unternehmens im Bilde ist und weiß, wie es sich umsetzen lässt. Wie zuvor erwähnt, kann es der Belegschaft jedoch schwerfallen, von sich aus bei den Datenschutzbestimmungen auf dem Laufenden zu bleiben.

Um aufzuzeigen, wie wichtig das ist, wollen wir einmal sehen, was passieren kann, wenn Praktiken zur sicheren Datenverarbeitung unzureichend verstanden werden.

Eine Sicherheitslücke bedeutet im Allgemeinen, dass sämtliche oder Teile der personenbezogenen Informationen, die im Unternehmen verarbeitet werden, außerhalb des Unternehmens veröffentlicht werden, sei es versehentlich oder böswillig.

Wenn Leute an Sicherheitslücken denken, denken sie an böswillige Profi-Hacker, die die IT-Systeme des Unternehmens angreifen und Daten stehlen.

Sicherheitslücken entstehen jedoch häufig durch menschliche Fehler. Dieses Problem hat zwei Seiten. Die eine Seite sind Leute, die Fehler machen oder leichtfertig mit Daten umgehen, weil ihnen das Wissen fehlt, wie wichtig Praktiken zur sicheren Datenverarbeitung sind. Zum Beispiel:

|

|

Andererseits bedeutet das mangelnde Bewusstsein der Leute, dass die meisten Hackerangriffe Menschen, statt IT-Systeme auszunutzen versuchen. Daher ist die Wahrscheinlichkeit größer, dass sie Social Engineering-Angriffen, etwa Phishing-Mails, zum Opfer fallen, die zu einem Datenleck führen können.

Technische Cybersicherheit bleibt natürlich enorm wichtig, um die Sicherheit deines Unternehmens zu gewährleisten. Es lassen sich verschiedene technische Tools einsetzen, um das Risiko von Sicherheitsvorfällen zu verringern, etwa:

Zwar bieten technische Tools sicherlich sehr komplexe Lösungen, sie sind jedoch nicht zu 100 % effektiv darin, alle Gefahren abzuwehren. Sie sind nur die halbe Miete, was sie nicht verbessern können sind:

-

Verhalten der Belegschaft: z. B. kann eine Firewall nicht verhindern, dass Mitarbeiter falschen Zugang gewähren.

-

Unklare Abläufe was das Verarbeiten personenbezogener Daten angeht.

-

Unzureichendes Wissen über Cybersicherheit.

Dies sind Dinge, die allein die Belegschaft selbst beheben und verhindern kann. Und zum Glück ist die gesamte Belegschaft auch dazu in der Lage, vernünftige Tools und Schulungen vorausgesetzt.

Deine stärkste Verteidigung gegen Sicherheitsvorfälle ist ein umfassendes Bewusstsein in der gesamten Belegschaft kombiniert mit klaren Abläufen zur Datenverarbeitung. Einfach ausgedrückt: Die gesamte Belegschaft muss die Regeln der DSGVO und personenbezogener Daten verinnerlicht haben.

Awareness training ist eines der Mittel, die dein Unternehmen einsetzen kann, um das Wissen deines Teams über Cybersicherheit und sichere Datenverarbeitung deutlich zu verbessern. Es ist auch nötig, um die DSGVO einzuhalten:

-

Artikel 39 erfordert, dass dein Datenschutzbeauftragter das Bewusstsein für Datenverarbeitung schärft und Mitarbeiter schult, welche sich mit Datenverarbeitung beschäftigen

-

Artikel 43 erfordert, dass Mitarbeiter mit dauerhaftem oder regelmäßigem Zugang zu personenbezogenen Daten Datenschutzschulungen erhalten.

Wie wir vorhin beschrieben haben, können personenbezogene Daten kompliziert sein. Du kannst nicht von all deinen Mitarbeitern erwarten, dass sie DSGVO-Experten sind. Doch regelmäßiges Awareness-Training kann das Verhalten deiner Mitarbeiter verbessern, indem sie deutliche, simple und praktische Erklärungen und Beispiele zum sicheren Umgang mit personenbezogenen Daten erhalten.

Außerdem können Menschen, wenn sie über die Gefahr, die von Cyberkriminellen ausgeht, Bescheid wissen, besser handeln. Sie können Phishing-Angriffe einfacher identifizieren und andere Fehler, wie fehlerhaftes Datenspeichern, vermeiden.

Neben Kenntnissen über Cybersicherheit und der Bedeutung von sicherer Datenverarbeitung, sollten Mitarbeiter auch die genauen Prozesse und Verantwortungen in Bezug auf Informationssicherheit innerhalb deiner Organisation kennen. Einfach gesagt, es ist die Aufgabe der IT-Abteilung und des Managements klare Prozesse zu bilden, welche von den Mitarbeitern befolgt werden können. Es sollte auch eine Person geben, die eine zentrale Funktion bei Beratungen zum Thema DSGVO und Informationssicherheit hat.

Das Unternehmen muss festlegen:

|

Die Belegschaft muss ein Bewusstsein haben für:

|

Für die meisten Organisationen ist die Einhaltun der DSGVO ganz oben auf der Liste, und es gibt einige Modelle, die ihnen bei der Einhaltung und dessen Dokumentierung helfen. Einige dieser Modelle sind branchenspezifisch und andere landesspezifisch. Nicht alle Cybersicherheits-Modelle stellen die Einhaltung der DSGVO sicher, doch bei einigen überschneiden sich die Anforderungen mit denen der DSGVO. Viele dieser Modelle benötigen Awareness-Training.

Im Folgenden kannst du einige zusätzliche Cybersicherheits-Modelle sehen, welche Organisationen bei ihrer Arbeit mit der DSGVO helfen und relevantes Awareness-Training auflisten.

| Model: ISO 27701 |

|

| Beschreibung | Eine Erweiterung von ISO 27001, was ein internationaler Standard für Informationssicherheit ist. ISO 27001 hat weitere Anforderungen in Bezug auf personenbezogene Daten, die die Einhaltung der DSGVO sicherstellen. |

| Anforderungen des Awareness-Trainings | Paragraf 7.2.2 fordert, dass alle Angestellten und nötigen Auftragnehmer Awareness-Training und Schulungen erhalten. |

| Model: ISAE 3000 DSGVO |

|

| Beschreibung | Eine bestimmte Version der ISAE 3000, die Anforderungen zur DSGVO-Einhaltung beinhaltet. Je nachdem, wie viele personenbezogene Daten deine Organisation verarbeitet, kannst du entweder ISAE high (für große Mengen an personenbezogene Daten) oder ISAE low (für kleine Mengen an personenbezogenen Daten) befolgen. |

| Anforderungen des Awareness-Trainings | Benötigt relevantes Training des Personals. |

| Model: CIS (Center for Internet Security Critical Security Controls) |

|

| Beschreibung | Richtlinien für optimales Vorgehen bei Computersicherheit mit einer Liste an Maßnahmen, welche Organisationen helfen können einen Angriff vorzubeugen. |

| Anforderungen des Awareness-Trainings | Control 14 erfordert die Erstellung und Aufrechterhaltung eines Programmes für Sicherheitsbewusstsein. |

| Model: ISO 27001 und 27002 |

|

| Beschreibung | Internationaler Standard mit Richtlinien für optimales Vorgehen bei Systemmanagement für Informationssicherheit. |

| Anforderungen des Awareness-Trainings | Internationaler Standard mit Richtlinien für optimales Vorgehen bei Systemmanagement für Informationssicherheit. |

| Model: NIST |

|

| Beschreibung | In den USA geltende Richtlinien für Informationssicherheit, welche von Organisationen befolgt werden müssen, die Geschäfte mit der amerikanischen Regierung machen. |

| Anforderungen des Awareness-Trainings | Zur Einhaltung müssen Manager, Systemadministratoren und Systemnutzer einer Organisation über Sicherheitsrisiken Bescheid wissen. Beim Awareness-Training sollte man lernen Bedrohungen zu erkennen und zu melden. |

| Model: CMMC |

|

| Beschreibung | Ersetzt bald NIST in den USA. Wird für Organisationen benutzt, welche Geschäfte mit der amerikanischen Regierung machen |

| Anforderungen des Awareness-Trainings | Es gibt verschiedene Level der Einhaltung. Level 2 und darüber, welches mindestens zwischenstufliche Cyber-Hygiene zeigt, benötigt Awarenes-Training. |

| Model: ISRS 4400 |

|

| Beschreibung | Ähnlich wie ISAE 3000, aber das ISRS 4000 ist nur auf den Kriterien basiert, welche. |

| Anforderungen des Awareness-Trainings | Benötigt relevantes Training des Personals. |

Awareness-Training kann auf verschiedene Weisen implementiert werden

Mit Awareness Training loszulegen, ist einfacher als du vielleicht denkst. Letztlich geht es darum, Personen Wissen über personenbezogene Daten und Cybersicherheit so zu vermitteln, dass sie es leicht verstehen und sich merken können.

Daher ist es eine gute Idee, dieses Wissen auf mehreren Wegen und über mehrere Kanäle zu vermitteln, um das Bewusstsein für Cybersicherheit auch wirklich in den Köpfen Aller zu verankern.

Du könntest beispielsweise verschiedene Formen des E-Learnings und Präsenzunterrichts kombinieren. E-Learning, um für eine gewisse Kontinuität zu sorgen und die Belegschaft zu ermuntern, in ihrem eigenen Tempo zu lernen. Präsenzunterricht, um Ideen auszutauschen und Wissen in die Praxis umzusetzen. Näheres dazu, wie du diese beiden Formen optimal miteinander kombinieren kannst, findest du hier.

Es gibt jedoch noch viele weitere Möglichkeiten, ein gutes Bewusstseinsschulungsprogramm zu gestalten. Wenn du möchtest, kannst du deiner Kreativität freien Lauf lassen, etwa durch den Einsatz von Gamification-Elementen. Im Folgenden haben wir einige Beispiele unterschiedlicher Formate für Awareness-Training aufgelistet:

E-Learning: Kurze Online-Unterrichtsmodule, die aus Videos, Texten, Quiz-Spielen und mehr bestehen.

Präsenzunterricht: Längere Sessions, abgehalten von einem Kursleiter. Diese können zu Diskussionen anregen oder zum Einladen eines Experten.

Simulationen: Phishing- und andere Cybersicherheitssimulationen geben Leuten die Möglichkeit, ihr Wissen in realistischen Sicherheitsvorfall-Situationen praktisch anzuwenden.

Workshops: Beispielsweise ein Workshop, in dem Mitarbeiter sich in die Lage eines Cyberkriminellen versetzen und verstehen lernen, wie ein Cyberkrimineller denkt.

Frei zugängliche Online-Materialien: There are many learning sources and other materials available online for free. This ranges from YouTube videos to government campaigns to posters and diagrams you can hang up around the office.

Es gibt zahlreiche Lernquellen und andere Materialien, die kostenlos im Internet verfügbar sind. Diese reichen von YouTube-Videos über Regierungskampagnen hin zu Postern und Diagrammen, die du im Büro aushängen kannst.

Nimm dieses kostenlose Material von ENISA, der Agentur der Europäischen Union für Cybersicherheit, oder diese kostenlose Videoserie von NCSA, der United States National Cyber Security Alliance, als Beispiele.

Gruppen-Aktivitäten & Spiele : Diese können in einer Vielzahl von Formaten stattfinden, zum Beispiel als Escape Room oder als Cluedo-artiges Szenario, in dem das Team herausfinden muss, wie und von wem das Unternehmen infiltriert wurde.

Behalte nur im Hinterkopf, dass es viele Möglichkeiten gibt, ein Awareness-Training zu gestalten. Du kannst diejenigen Formate wählen, die am besten zu deinem Unternehmen und deinen Anforderungen passen, solange du sicherstellst, dass sie dein Team nach vorne bringen. Eine gutes Awareness-Training sieht so aus, dass die Belegschaft sie nicht als Belastung wahrnimmt, sondern auf die sie sich vielleicht sogar freut.

Die Techniken aus dem Awareness-Training erfolgreich anzuwenden, führt zu einer Belegschaft, die ein Gespür dafür hat, was sie in ihrem eigenen täglichen Arbeitsablauf tun muss, um die DSGVO einzuhalten, während zugleich die allgemeine Cybersicherheit im Unternehmen erhöht wird. Letzten Endes kann sich eine Belegschaft mit Bewusstsein einfach als deine stärkste Cyber-Verteidigungslinie herausstellen!

Sie erhalten Inspiration, Tools und Geschichten über gute Cybersicherheitspraktiken direkt in Ihrem Posteingang. Unser Newsletter wird ungefähr einmal im Monat verschickt.