Barrel Phishing – Pas På Samtale-Phishing!

Barrel phishing er en farlig angrebstype på grund af dens samtaleagtige karakter. I disse phishingangreb sænker ofret uden at tænke over det sine parader, hvilket gør vedkommende mere sårbar over for det kommende angreb. Som med andre typer af phishing er det muligt at beskytte dig selv og din organisation – det eneste det kræver er viden om de forskellige former for phishingangreb samt hvilke almindelige tegn man bør holde øje med. Ved at øge bevidstheden og træne dit team kan du beskytte dig selv og din organisation imod barrel phishing.

Hvad er barrel phishing?

Barrel phishing, også kaldet “double-barrelling” eller “double-barrel phishing”, er en form for phishing som anvender en serie af to e-mails til at få et offer til at udføre en ønsket handling. Mens almindelige phishingangreb indebærer at en cyberkriminel sender et offer én skadelig e-mail, foregår barrel phishing-angreb ved at en cyberkriminel sender et offer to e-mails. Den første e-mail danner typisk en relation med modtageren. Derefter foregår phishingen i anden e-mail. Her beder den kriminelle offeret om at udføre en handling, for eksempel at åbne et skadeligt link eller fil. Den første e-mail har hovedsageligt til hensigt at få offeret til at sænke sine parader og øge sandsynligheden for, at vedkommende vil udføre den handling der anmodes om i den anden e-mail.

Eksempel på et barrel phishing-angreb

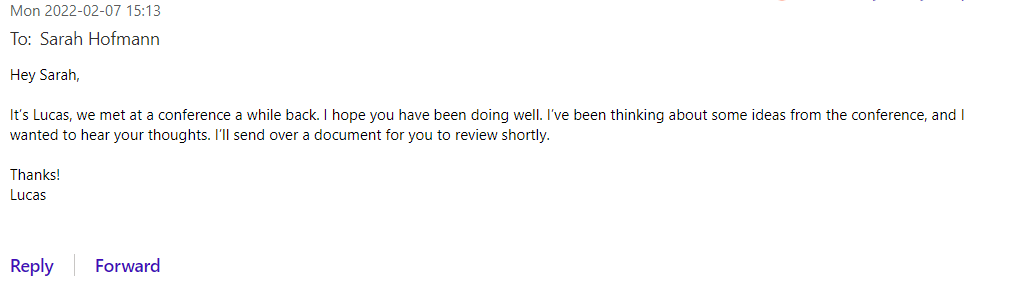

Her er et eksempel på, hvordan et barrel phishing-angreb kan se ud.

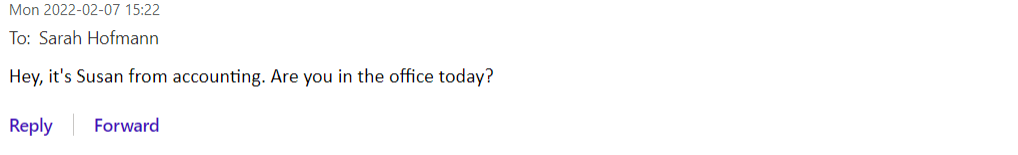

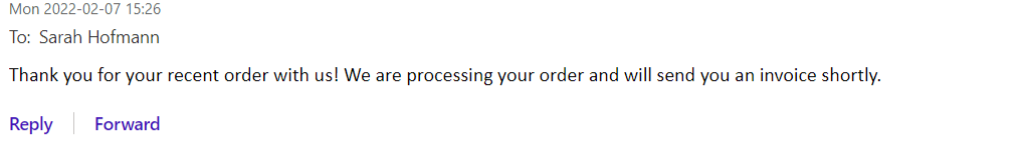

Første e-mail

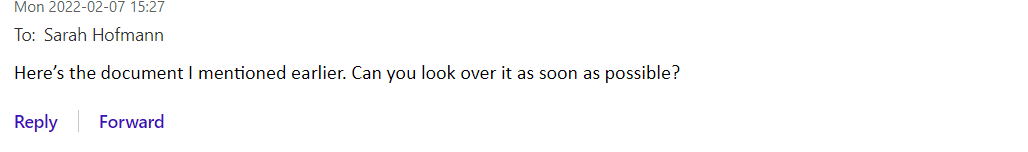

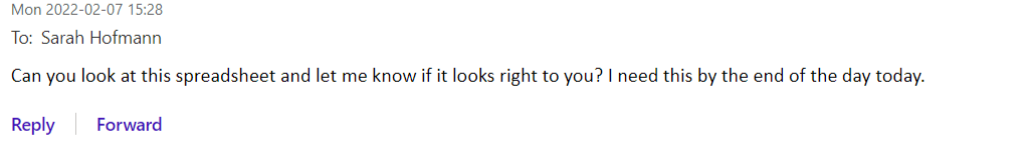

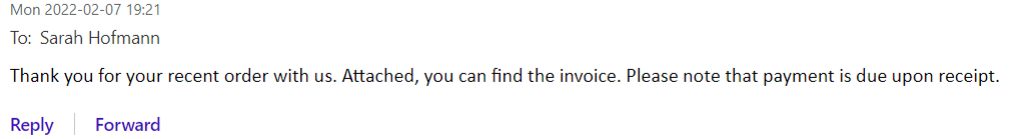

Anden e-mail

Kendetegn ved barrel phishing e-mails

Første e-mail – opbygger tillid og forbindelse

Som du kan se i ovenstående eksempel, er den første e-mail i et barrel phishing-angreb som regel godartet, hvilket vil sige at den ikke indeholder flere af de typiske kendetegn man finder i en phishing e-mail. Der er for eksempel ingen skadelige links eller vedhæftninger, og afsenderen beder ikke om nogen form for omgående handling.

Ved at nævne en uspecifik relation til modtageren henviser afsenderen til en mulig social forbindelse imellem dem, hvilket øger sandsynligheden for at modtageren vil åbne dokumentet ved modtagelse. E-mailens indhold er også designet til at vække modtagerens nysgerrighed: “Wow! Lucas kan huske mig fra den konference vi deltog i sidste år! Og han har tænkt på mig og ønsker min feedback!”

Anden e-mail – med skadeligt indhold

Phishingen finder sted i anden e-mail. Denne e-mail indeholder altid en eller anden form for forespørgsel, såsom at bede modtageren om at gennemse en vedhæftet fil, som i ovenstående eksempel. Denne e-mail kan ligne en traditionel phishing e-mail. For eksempel har den typisk vedhæftninger eller links og beskriver som regel en hastesag. Men fordi den første e-mail har fået modtageren til at sænke paraderne, er vedkommende normalt ikke på vagt over for de normale tegn på phishing, såsom en uventet vedhæftning. I de fleste tilfælde kommer den anden e-mail ikke med det samme efter den første. Som regel vil den kriminelle vente omtrent en time mellem de to e-mails, så kommunikation virker autentisk.

De to e-mails udgør tilsammen et overbevisende phishingangreb

Generelt er den første e-mail designet til at skabe en relation, og den bliver måske ikke engang besvaret. Som i ovenstående eksempel kan den danne grundlag for den anden e-mail, så modtageren ikke stiller spørgsmålstegn ved den vedhæftning eller det link de modtager.

Ovenstående eksempel viser, hvordan kombinationen af de to e-mails skaber et overbevisende phishingangreb. Uden den første e-mail fra Lucas ville modtageren sandsynligvis være mistænksom over for en tilfældig e-mail med en hasteanmodning om at gennemlæse en vedhæftning. Men modtageren har sænket sine parader på grund af Lucas’ første e-mail. Modtageren vil sandsynligvis åbne den skadelige vedhæftning uden at tænke videre over det for at se hvad Lucas har sendt.

Andre eksempler på barrel phishing

En generel tendens man bør være på vagt over for er en indledende e-mail fra en person som kan have en forbindelse til dig efterfulgt af en e-mail som beder dig om noget. Her er et par eksempler på, hvordan disse e-mails kan se ud:

Eksempel 1:

E-mail 1:

E-mail 2:

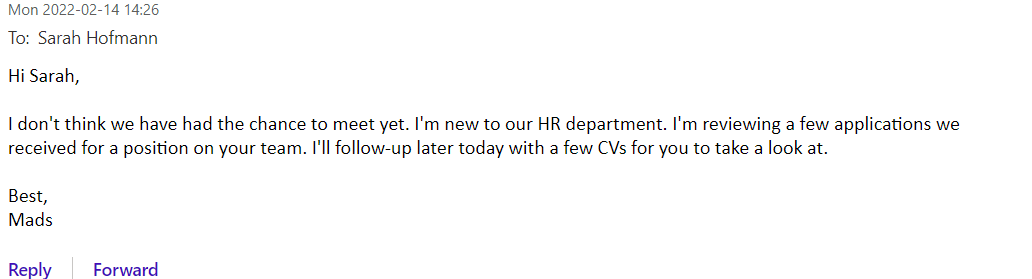

Eksempel 2:

E-mail 1:

E-mail 2:

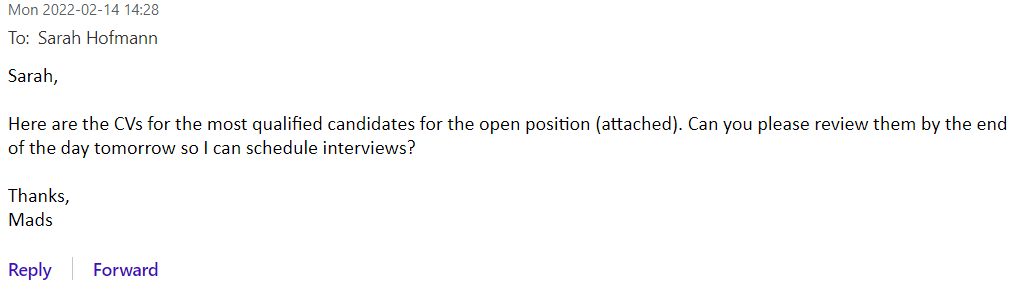

Eksempel 3:

E-mail 1:

E-mail 2:

Det sidste eksempel viser, hvordan en cyberkriminel kan bruge barrel phishing til at ramme både dine personlige og professionelle e-mailadresser. For eksempel kan den cyberkriminelle sætte sig ind i offentligt tilgængelige oplysninger om din virksomhed og udgive sig for at være en af din virksomheds leverandører i e-mailudvekslingen. Den kriminelle kan også sende denne serie af beskeder til din personlige e-mailadresse ved at udgive sig for at være en populær virksomhed hvis tjenester ofte bruges, f.eks. PostNord, og håbe på at du for nyligt har brugt virksomhedens tjenester.

Hvorfor er barrel phishing så farligt?

De cyberkriminelle udgiver sig for at være nogen du kender

Barrel phishings samtaleagtige natur betyder, at den kriminelle som regel udgiver sig for at være nogen du enten kender eller kunne have en relation til. For eksempel kan den kriminelle udgive sig for at være en kollega eller en bekendt. Ved at udgive sig for at være en person i periferien af din omgangskreds udnytter den cyberkriminelle din tillid og nysgerrighed. Vi er mere tilbøjelige til at stole på mennesker som har noget tilfælles med os, f.eks. at arbejde i den samme virksomhed eller have fælles bekendte.

For at kunne udgive sig for at være en kollega eller en bekendt er den cyberkriminelle nødt til at gøre sit baggrundsarbejde i forvejen for at få deres e-mails til at fremstå troværdige. Den kriminelle vil måske kunne finde en e-mailadresse til din virksomhed online og derefter tilpasse deres e-mailadresse til samme format. Hvis du aldrig har hørt om den ”kollega” som skriver til dig, men deres e-mailadresse ser troværdig ud, vil du sandsynligvis have tillid til vedkommende.

Du sænker paraderne uden at vide det

En anden grund til at barrel phishing er så farligt er, at disse angreb får modtagere til at sænke paraderne uden at være klar over det. Fordi modtagerne stoler på at de deler en oplevelse med den kriminelle, vil de sandsynligvis ignorere tegn på phishing som de normalt ville være opmærksomme på. Derudover er ofre modtagelige over for kombinationen af en hasteanmodning og troværdigt indhold. Vi er mere bange for at skuffe en person vi har en relation til end en tilfældig fremmed.

Konsekvenserne af barrel phishing minder om andre phishingangreb

Fordi barrel phishing er en form for phishing, er konsekvenserne af at udføre den handling man bliver opfordret til de samme som ved enhver anden phishing e-mail. For eksempel kan man ved at åbne en vedhæftet fil installere malware på sin computer uden at være klar over det. Derudover kan man ved at klikke på et link og udfylde de oplysninger man bliver bedt om give den kriminelle adgang til personlige eller fortrolige oplysninger. Afhængigt af hvilken type oplysninger der deles, kan den kriminelle stjæle din identitet eller dine penge.

Uanset hvilken type oplysninger den kriminelle får adgang til, er enhver kompromittering af persondata skadelig for ofret samt vedkommendes virksomhed.

Sådan beskytter du dig selv imod barrel phishing

Gennemse alle e-mails for tegn på phishing

Det kræver forsigtighed og viden at beskytte dig selv imod barrel phishing. Som før nævnt indeholder den anden e-mail som regel flere tegn på en typisk phishing e-mail, men man lægger ikke mærke til disse tegn på grund af den relation som er blevet etableret i den første e-mail. Selvom en e-mail ser ud som om den kommer fra en du kender, bør du altid være på udkig efter almindelige tegn på en phishing e-mail.

Vær opmærksom på e-mailadresser, links og din mavefornemmelse

Kontrollér selve e-mailadressen, både det navn som vises sammen med adressen og selve adressen. Hvis afsenderen hævder at vedkommende arbejder i din virksomhed, men e-mailadressen eller signaturformatet er anderledes end det din virksomhed bruger, bør du være forsigtig. Hvis afsenderen hævder at vedkommende arbejder i din virksomhed, men du ikke kender personen, kan du prøve at søge efter vedkommende i din virksomheds liste over ansatte, hvis din virksomhed har en. I visse tilfælde kan den kriminelle udgive sig for at være en virksomhed du gør forretning med. Hvis anmodningen er utypisk eller uventet, kan du kontakte en person du har tillid til pågældende virksomhed eller virksomhedens hovednummer.

Du kan også holde musen over et link for at se den hjemmeside det faktisk viderestiller til. Hvis hjemmesiden og linket ikke passer sammen, er dette endnu en grund til at være forsigtig.

Til slut bør du, hvis anmodningen giver dig en dårlig mavefornemmelse, ikke interagere med e-mailen indtil du kan verificere dens ægthed. Kontakt afsenderen på anden vis for at verificere vedkommendes anmodning.

Træn og skab opmærksomhed

Det vigtigste du kan gøre for at beskytte dig selv og din organisation imod disse angreb er at skabe opmærksomhed. Et opmærksomt hold er mere tilbøjeligt til at genkende tegnene på forskellige angreb og tage de nødvendige handlinger. Phishing-træning er en god made at lære dine ansatte at genkende alle de forskellige typer phishing på, så de er klar til at spotte endnu mere komplekse angreb. Udover almindelige phishingsimuleringer er det vigtigt at træne dit hold i de typiske tegn på phishing e-mails, så de er klar til at opdage phishing i deres egne indbakker.

You will receive inspiration, tools and stories about good cyber security practice directly in your inbox. Our newsletter is sent out approximately once a month.